Assessment Pent-test

A Esyner Cyber Security realiza Assessment de Segurança, como consultoria pontual ou periódica, assim como o processo de PEN-Test – Penetration Test – em um determinado período ou de maneira continuada.

Security Audits

O PEN-Test e Assessment possibilita avaliação de Auditorias e Compliance como PCI-DSS, GDPR, LGPD, OWASP, HIAPP etc.

Vulnerability Prevention

Avaliação de Vulnerabilidades como sistemas operacionais, hardware / appliances, IoT, Banco de Dados, Middleware etc.

Security Analysis

Avaliação de Segurança, recomendações para WAF (Web Application Firewall), Risk Score,

Sobre

Prevenção voltada ao Negócio

A Esyner Cybersecurity possui um modelo de avaliação de risco corporativo, ao qual há no Framework de Prevenção Voltada ao Negócio os itens: PEN-Test (teste de penetração), Risk Assessment, DLP, anti-fraude, monitoramento de vazamento de dados, monitoramento de risco corporativo e mapa de maturidade de segurança da informação

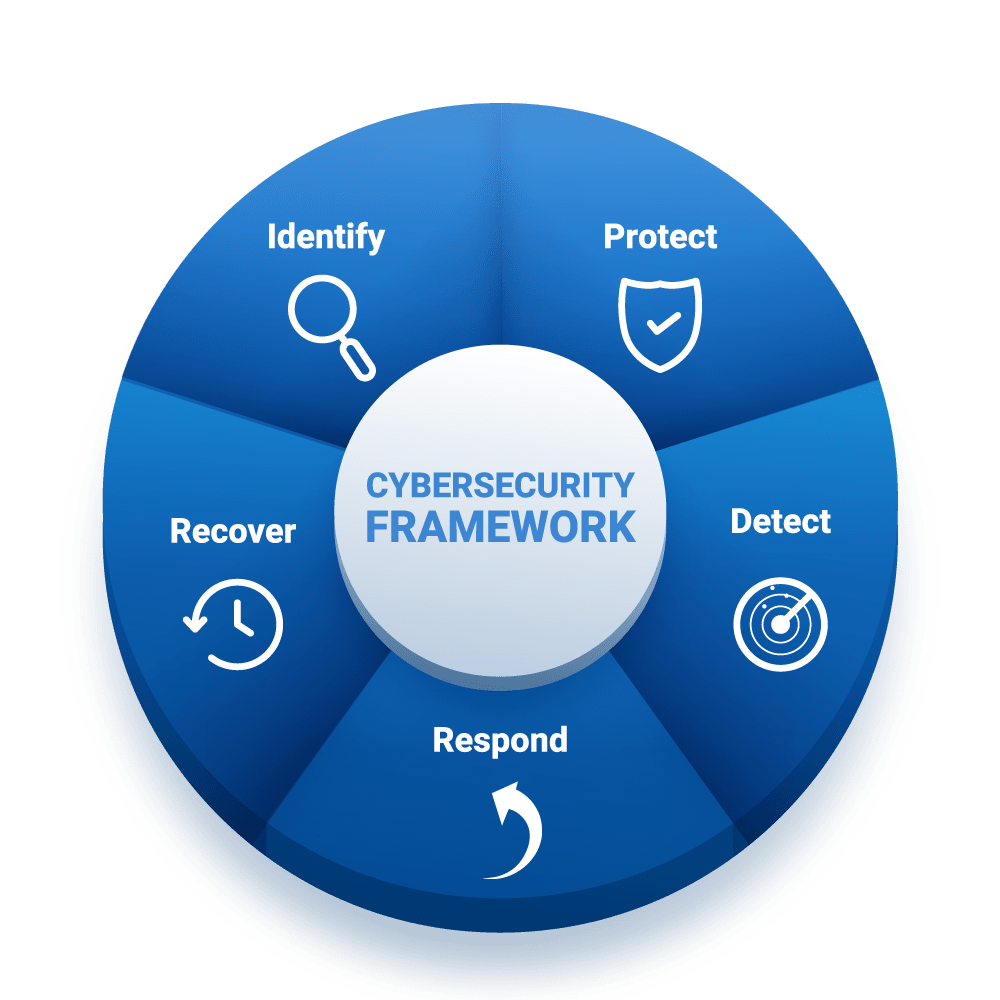

Framework Esyner

Nosso framework utiliza camadas de proteção que são direcionados para o ciclo de proteção, detecção, resposta a incidentes de segurança / privacidade de dados, recuperação e identificação das ameaças digitais.

Risk Assessment

PEN-Tes Continuado

O modelo de PEN-Test continuado proporciona uma avaliação contínua de riscos, proporcionando o entendimento de níveis de maturidade e um road map de melhorias. O ciclo vai desde um processo de avaliação Blackbox (nenhuma informação), posteriormente ao Grey box (com informações parciais) e por fim o White box com o formação de processos de proteção Blue Teams e com Red Teams.

Infraestrutura & Cloud

Sistemas operacionais, redes, hardware / appliances, IoT, Banco de Dados, Middleware etc.

Mobile / Web Application

Aplicações Web, API (Application Programming Interface), Static SAST (Application Security Testing), DAST (Dynamic Application Security Testing) etc.

Redes Sociais, Dark/deep WEB

Avaliação externa profunda em redes sociais, Darkweb, Deepweb e outros canais que possam gerar riscos corporativos a marca, ataques ou fraudes eletrônicas.